SSL/TLS証明書の有効期限備忘録です.

結論から書くと,

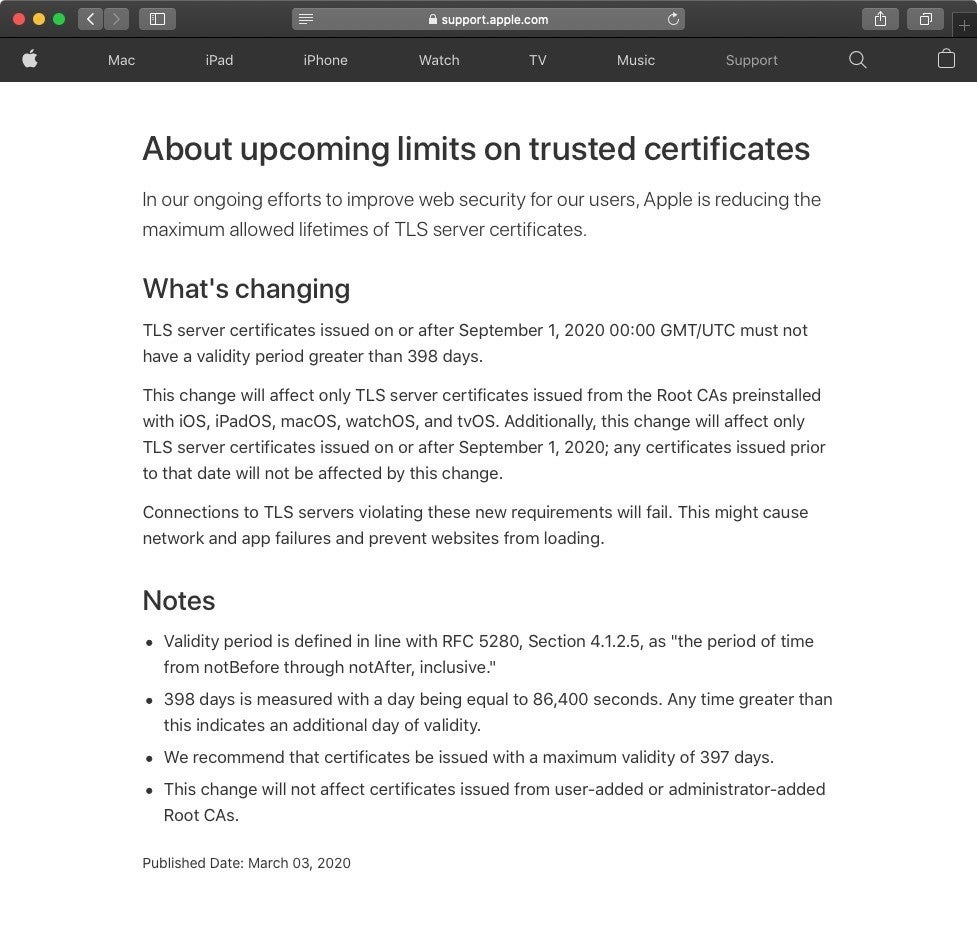

9月1日以降に発行されたSSL/TLS証明書は有効期限398日以内じゃないと主要ブラウザでは使なくなったことに注意!

が必要です.これ,オレオレ証明も当然ですけど影響を受けます.

オレオレ証明が使えない……

私の場合,ローカルなサーバーの WEB インターフェースで使う個人的な証明書(オレオレ証明)を発行するために,個人的に認証局を立ててます.

もう少し正確に言うと,ローカルなサーバーの証明書を色々なクライアントに入れるのが面倒なので,クライアントのルート証明機関には個人的な認証局の証明書を導入し,個々のローカルのサーバーは,この認証局で発行した証明書で WEB インターフェースを暗号化している訳です.

もちろん,これやるのはそれなりに手間がかかりますが,やってしまえばその後はローカルなサーバーでもブラウザから「安全じゃない」って怒られずに済むってのがあるからです.

ということで,いつもの通り,ローカルなサーバーの WEB を暗号化すべく認証局で証明書を作ったのですが……なぜか Chrome から使えないよ,安全じゃないよって怒られます.おかしいなぁ……と思って Safari で見ても不正な証明書だと撥ねられてしまう.原因は,冒頭に書いた通り,

主要ブラウザの SSL/TLS 証明書の有効期限が398日以内(約1年に)になったから

なんですが,

証明書の何が原因でエラーを出しているのかは教えてくれない

ので,原因突き止めるのにものすごく時間がかかってしまいました.

安全性確保のためであることは分かるのだけど……

さて,この施策,もちろん安全性確保のためです.確かに最近,どこかの国の大手の認証局が不正な証明書をたくさん配っていたなんてこともありましたしね.

しかし,年1回証明書を入れ替えるってのもかなりの負担です.と言うのも,個人的に使ってるサーバー(ルーターとかのネットワーク機器も含みます)それなりの台数あるからです.これ,別に私だけじゃないと思います.

私の場合はこれまで5年有効な証明書を使ってきました.5年以上継続して使うものってこの類のものだとほとんど無いので1度発行して設定したらほとんどの場合そのまま利用終了までイケたからです.実際,少し前までは業務で使う機器にも同じような(極端だと99年間有効な証明書)なんてのも見たことがあります.

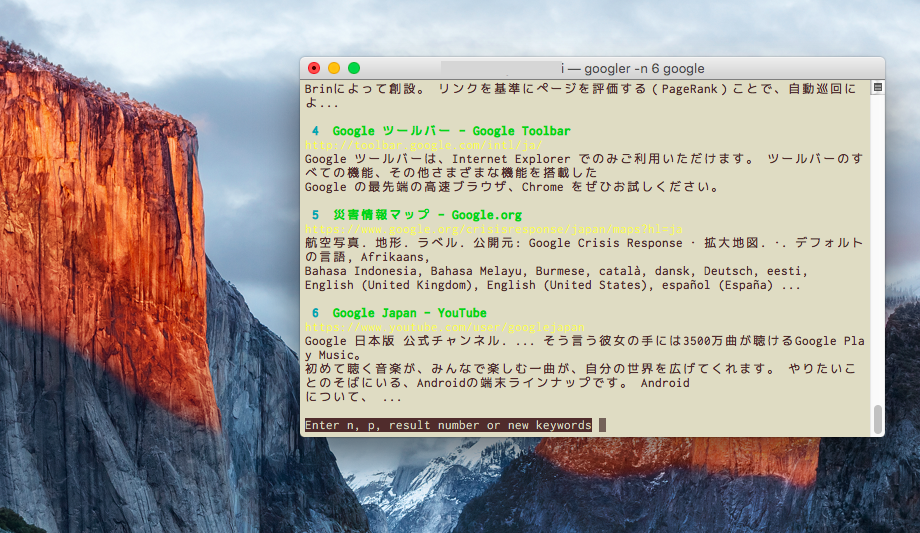

しかし,これからはそうは行きません.年1で更新をかけないといけない.まぁ,仕方がないんだと思いますが,逆に言えば,証明書更新の自動化の標準的な方法が整備されていくんだろうな………と思って調べてみると,

ナルホド,ACME ってのがそれに当たるんですね.

見たことあるなぁ……と思ったら Let’s Encrypt のために元々は設計されたプロトコルのよう……だんだん複雑になりますねぇ…….

以上!